Un groupe de cybercriminalité connu sous le nom de REvil a pris un soin méticuleux lors du choix du moment de sa dernière attaque – le jour de l’indépendance des États-Unis, le 4 juillet.

Ils savaient que de nombreux informaticiens et experts en cybersécurité seraient en congé, profitant d’un long week-end de congé. En peu de temps, plus de 1 000 entreprises aux États-Unis et au moins 17 autres pays ont été attaquées par des pirates. En conséquence, de nombreuses entreprises ont été contraintes de subir une période d’arrêt coûteuse.

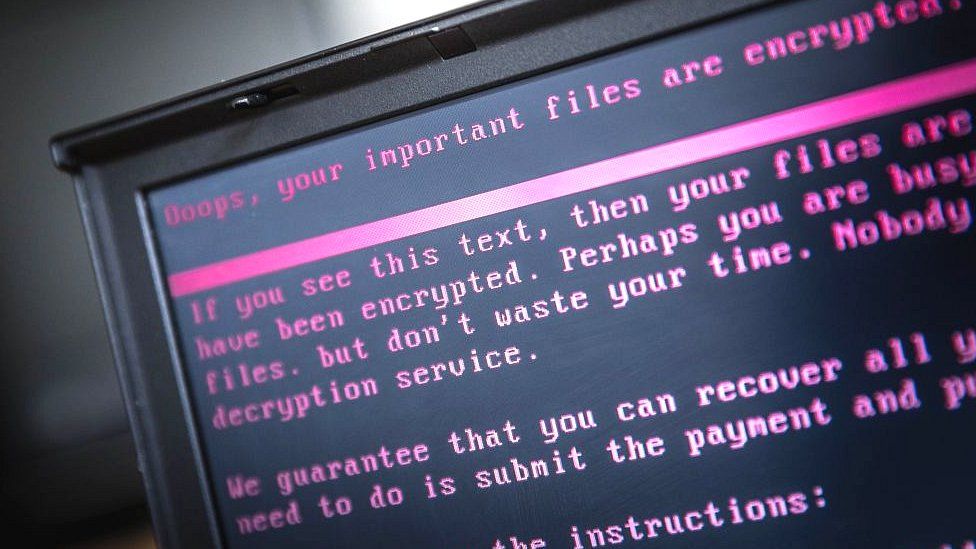

Parmi les personnes ciblées lors de l’incident se trouvait un fournisseur de logiciels bien connu, Kaseya. REvil a utilisé Kaseya comme canal pour diffuser son ransomware – un logiciel malveillant qui peut brouiller et voler les données informatiques d’une organisation – via d’autres réseaux d’entreprise et basés sur le cloud qui utilisent le logiciel.

DROIT D’AUTEUR DE L’IMAGEGETTY IMAGES

DROIT D’AUTEUR DE L’IMAGEGETTY IMAGESREvil s’est attribué le mérite de l’incident et a affirmé avoir crypté plus d’un million de systèmes.

Le groupe a ensuite demandé une rançon de 70 millions de dollars (50,5 millions de livres sterling) en Bitcoin pour la sortie d’un outil de décryptage universel qui permettrait aux personnes concernées de récupérer leurs fichiers cruciaux. Les experts en piratage avertissent que de telles attaques sont susceptibles de devenir plus fréquentes et suggèrent que les entreprises ne peuvent pas se permettre de sous-estimer l’impact caché de la pandémie sur leur vulnérabilité.

« Mauvaises habitudes de cybersécurité »

Une enquête récente de la société de sécurité britannique et américaine Tessian a révélé que 56% des techniciens informatiques seniors pensent que leurs employés ont pris de mauvaises habitudes de cybersécurité en travaillant à domicile. Fait inquiétant, le sondage a révélé que de nombreux employés étaient d’accord avec cette évaluation.

Près de deux sur cinq (39%) ont admis que leurs pratiques de cybersécurité à la maison étaient moins approfondies que celles pratiquées au bureau, la moitié admettant que cela est dû au fait qu’ils se sentent moins scrutés par leurs services informatiques maintenant qu’avant Covid.

« L’une des principales erreurs que nous avons constatées est le transfert des données de l’entreprise vers des comptes de messagerie personnels », déclare Henry Trevelyan-Thomas, vice-président de la réussite client chez Tessian.

« Lorsque vous faites cela, il est probable que vous n’ayez aucune sorte d’authentification à deux facteurs. Cela permet ensuite aux attaquants d’exploiter plus facilement ces données. Si des données sont divulguées, les attaquants les compromettent et elles peuvent se retrouver entre de mauvaises mains . »

« Climat d’incertitude »

Les experts mettent également en garde contre une augmentation significative du nombre d’e-mails de phishing sur le thème des coronavirus ciblant les employés, signalée par plusieurs entreprises à travers le monde.

Au plus fort de la pandémie en 2020, la société de sécurité réseau Barracuda Networks a déclaré avoir constaté une augmentation de 667 % des e-mails de phishing malveillants . Google a également signalé, à l’époque, qu’il bloquait quotidiennement plus de 100 millions d’e-mails de phishing.

« L’ingénierie sociale et le phishing fonctionnent mieux lorsqu’il y a un climat d’incertitude », a déclaré à la BBC Casey Ellis, fondateur de la plate-forme de sécurité BugCrowd. « En tant qu’attaquant dans ce scénario, j’ai une base de peur sur laquelle travailler. »

M. Ellis dit, par exemple, qu’une méthode que les pirates informatiques peuvent utiliser dans un monde post-pandémique pourrait être un e-mail qui attire les victimes avec la promesse de rendez-vous pour ceux qui ne sont actuellement pas vaccinés contre le virus.

« Vous avez toute une population qui veut que la pandémie se termine. Ils sont plus susceptibles de cliquer dessus », dit-il. « Je pense que les entreprises devraient considérer de manière proactive que c’est un très bon moment pour investir dans la formation pour travailler à travers ce genre de scénarios. »

Les conséquences de telles attaques de phishing peuvent souvent être désastreuses. Alors que les multinationales mondiales peuvent être en mesure de se remettre de pertes substantielles, les cyberattaques peuvent être catastrophiques à la fois pour les petites entreprises et les particuliers.

En novembre 2020, un fonds spéculatif basé à Sydney s’est effondré après qu’un cadre supérieur ait cliqué sur une invitation Zoom frauduleuse. La société – Levitas Capital – aurait perdu 8,7 millions de dollars à cause de la cyberattaque et a été forcée de fermer.

« Les pirates ont pu accéder à leurs systèmes, envoyant plusieurs factures frauduleuses, et les dégâts étaient si importants que leur plus gros client s’est retiré d’un investissement prévu de plusieurs millions de dollars », a déclaré Tony Pepper, co-fondateur de la société de sécurité. Sortie. « Avec suffisamment de pression, les entreprises se replieront. »

Maintenant, avec de nombreux employeurs exigeant que les travailleurs retournent au bureau au moins à temps partiel, les experts disent que les entreprises devraient prendre plusieurs mesures pour s’assurer que des procédures de sécurité appropriées sont mises en place pour assurer leur sécurité et celle de leurs employés.

Mary Guzman, fondatrice de Crown Jewel Insurance, exhorte les entreprises à filtrer soigneusement les appareils personnels qui ont été utilisés pour travailler à distance pendant la pandémie.

« Avant que quiconque ne soit autorisé à les utiliser ou à se connecter à un réseau d’entreprise, une analyse appropriée et des mesures de protection doivent être prises pour s’assurer que les logiciels malveillants ne sont pas présents », a-t-elle déclaré à la BBC. « Jusqu’à ce que cela puisse avoir lieu en toute sécurité, les appareils personnels ne devraient peut-être pas être autorisés à retourner au bureau. »

Mme Guzman dit que les employeurs ont maintenant deux options à considérer; ils peuvent recycler leurs employés afin qu’ils sachent comment naviguer dans la cybersécurité dans un monde post-pandémique, ou se préparer à « faire face aux ramifications de ne pas le faire ».

Pendant ce temps, Henry Trevelyn-Thomas de Tessian dit que la chose la plus importante est que les entreprises prennent d’urgence des mesures pour faire face aux menaces si elles ne l’ont pas déjà fait. Il pense que le risque accru actuel de cyberattaques est susceptible de devenir la nouvelle norme.

« Ce n’est pas un phénomène à court terme. C’est un problème à long terme… c’est le nouveau monde dans lequel nous vivons. »

Source:

ivermectin generic – tegretol price buy carbamazepine

buy accutane 20mg generic – order decadron 0,5 mg generic zyvox 600mg pill

purchase amoxil online cheap – combivent us cost combivent 100 mcg

how to buy zithromax – buy nebivolol 5mg for sale nebivolol 20mg without prescription

omnacortil 10mg over the counter – order prometrium pills purchase progesterone generic

gabapentin over the counter – buy itraconazole 100mg online cheap itraconazole drug

lasix cheap – nootropil pills buy betamethasone 20gm generic

order acticlate online cheap – albuterol inhalator order online glipizide order

purchase augmentin for sale – duloxetine 20mg sale cymbalta 40mg tablet

order augmentin online – buy clavulanate paypal duloxetine for sale online

order semaglutide 14mg online cheap – cyproheptadine 4 mg sale buy periactin medication

tizanidine medication – microzide buy online hydrochlorothiazide canada

cialis for daily use – order tadalafil 20mg without prescription viagra uk

order sildenafil 100mg sale – sildenafil in usa cialis tablets

oral cenforce 100mg – order chloroquine 250mg glucophage online order

buy atorvastatin 40mg – buy lipitor 80mg without prescription order zestril generic

prilosec 20mg pill – lopressor sale buy tenormin no prescription

methylprednisolone without prescription – order triamcinolone pills aristocort 4mg sale

generic clarinex 5mg – order desloratadine 5mg without prescription dapoxetine 30mg cost

order cytotec for sale – orlistat 120mg cost diltiazem us

acyclovir over the counter – buy acyclovir online cheap buy crestor without a prescription

buy domperidone cheap – buy tetracycline 500mg generic cyclobenzaprine ca

order motilium 10mg sale – buy motilium online cheap buy cyclobenzaprine for sale

order generic inderal – generic inderal 10mg order methotrexate 5mg online

order medex generic – cheap maxolon cozaar 25mg drug

buy levofloxacin 500mg generic – purchase ranitidine generic buy ranitidine

order mobic for sale – mobic canada flomax 0.4mg uk

oral zofran 4mg – zocor 10mg pill zocor us

buy valtrex online cheap – order finasteride 5mg pills forcan pills

Unleash the fun with luckylandslotsx right now! New members snag 7,777 Gold Coins and 10 Sweeps Coins free. Spin thrilling reels and redeem real rewards anytime!

Your winning chapter begins at betmgm slots Casino. New players receive 100% deposit match up to $1,000 plus $25 On The House. Let the games begin!