Une cyberattaque bien ficelée vise actuellement les utilisateurs de Gmail. Exploitant des brèches de certains outils de Google, elle encourage les internautes à communiquer les identifiants de leur compte.

Nick Johnson, un développeur néo-zélandais connu pour avoir fondé et dirigé le développement de l’Ethereum Name Service (ENS), un système de noms décentralisé fonctionnant sur la blockchain Ethereum, a été la cible d’une arnaque sophistiquée sur Gmail. Le développeur a raconté sa mésaventure de long en large sur son compte X.

Recently I was targeted by an extremely sophisticated phishing attack, and I want to highlight it here. It exploits a vulnerability in Google's infrastructure, and given their refusal to fix it, we're likely to see it a lot more. Here's the email I got: pic.twitter.com/tScmxj3um6

— nick.eth (@nicksdjohnson) April 16, 2025

L’attaque, qu’il décrit comme « extrêmement sophistiquée », commence par la réception d’un mail évoquant une assignation judiciaire.

Le mail prétend que la justice a sommé Google de communiquer toutes les informations de votre compte aux autorités dans le cadre d’une enquête. Ce motif doit éveiller la curiosité des internautes et susciter leur inquiétude.

Pour endormir la méfiance de leurs cibles, les cybercriminels exploitent « une vulnérabilité de l’infrastructure de Google ».

En apparence, le mail a en effet été envoyé par une adresse officielle de l’entreprise, à savoir no-reply@accounts.google.com. De facto, le courriel n’a pas déclenché les mécanismes de sécurité ou les filtres anti-spam de Gmail. La messagerie n’affiche pas le moindre avertissement sur le mail, ce qui encourage l’utilisateur à penser qu’il s’agit d’une communication officielle.

Par ailleurs, le mail passe le DKIM (DomainKeys Identified Mail), un système de sécurité utilisé pour vérifier qu’un email a bien été envoyé par le domaine qu’il prétend, et qu’il n’a pas été modifié pendant l’envoi. Pire, le mail a été mélangé avec d’autres courriels légitimes reçus par l’internaute. Comment les pirates ont-ils pu envoyer une arnaque par le biais d’une adresse mail de Google ?

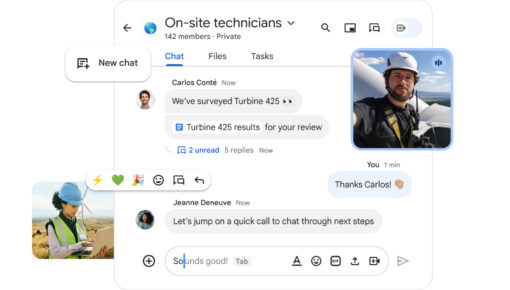

Une plateforme Google exploitée par les hackers

En fait, les pirates vont se servir de la plateforme gratuite sites.google.com. Lancée par Google en 2008, elle permet de créer facilement des sites web sans connaissances en codage, par le biais d’une interface simple et intuitive. En se servant de cette plateforme, les pirates ont mis au point un site web factice imitant celui de Google. Ensuite, ils enregistrent un domaine et créent un compte Google. Ils s’en sont servis pour envoyer le mail de phishing.

Le seul indice « qu’il s’agit d’un hameçonnage est qu’il est hébergé sur http://sites.google.com au lieu de http://accounts.google.com », relate Nick Johnson, ajoutant que sites.google.com est « un produit hérité d’avant que Google ne prenne la sécurité au sérieux ». Trop basique, la plateforme est peu à peu tombée dans l’oubli. Bien que toujours en ligne, elle n’est plus adaptée aux exigences du web moderne.

Ensuite, l’attaquant a fabriqué une fausse application Google, comme si c’était un vrai service, avec OAuth, la mise en œuvre de Google du standard ouvert OAuth.

Il a utilisé tout le message de phishing comme nom de l’appli, pour que la demande d’autorisation semble officielle. Quand la victime voit la demande d’accès, elle pense que c’est un véritable message juridique de Google. Google permet en effet aux développeurs de créer des applications OAuth, qui demandent l’accès à certaines données d’un utilisateur. Cette astuce a contribué à renforcer la crédibilité de l’attaque. Alerté par Nick Johnson, Google s’est engagé à corriger le bug de OAuth.

Persuadée que le mail provient bien de Google, la cible va lui accorder du crédit.

Pour en savoir plus sur cette étrange assignation en justice, elle va faire ce que le mail lui propose. C’est-à-dire cliquer sur un lien présent dans le mail. Celui-ci va ouvrir une fausse page de connexion Google sur le site web créé avec sites.google.com. Arrivé sur place, l’internaute va vouloir « Télécharger des documents supplémentaires » ou « Afficher le cas » en question. Pour ça, il devra communiquer ses identifiants, noms d’utilisateurs et mots de passe, aux hackers. C’est là que le piège se referme.

Avec les identifiants, les pirates peuvent tenter de prendre le contrôle de votre compte Google.

Ce n’est pas la première fois que les outils de Google sont détournés par des cybercriminels. Certains pirates se servent par exemple de g.co, un domaine raccourci officiel de Google, pour propager leurs sites web malveillants en les faisant passer pour des sites officiels.

Les bonnes pratiques à adopter

Pour protéger votre compte Google, on vous recommande de faire preuve de prudence si vous recevez des documents ou des messages non sollicités sur Gmail. Surtout, prenez le temps d’activer l’authentification à deux facteurs, qui empêchera les pirates ayant mis la main sur vos identifiants de compromettre votre compte. Par ailleurs, choisissez un numéro de téléphone et une adresse e-mail de récupération pour pouvoir récupérer votre compte Google en cas de piratage.

01net