Le malware PixPirate renouvelle les menaces sur Android avec une technique de dissimulation inédite, mettant en péril la sécurité des données bancaires des utilisateurs. En s’attaquant principalement aux institutions financières latino-américaines, cette nouvelle version du trojan bancaire se camoufle habilement dans les appareils.

Les malwares deviennent de plus en plus sophistiqués, exploitant la crédulité des utilisateurs à travers des méthodes de plus en plus ingénieuses. Un exemple frappant est le détournement d’une installation Adobe par le malware Qbot, se présentant comme une mise à jour légitime pour s’introduire dans les systèmes.

Cette évolution alarmante des techniques d’infiltration marque une nouvelle ère dans la distribution de logiciels malveillants, rendant la détection et la prévention plus complexes que jamais.

Outre les chevaux de Troie bancaires, les menaces sur mobiles s’aggravent également, comme le démontre la mise à jour du malware Android XLoader. Celui-ci dérobe désormais les informations personnelles sans même être ouvert par l’utilisateur, une fois installé.

Ces nouvelles menaces soulèvent des préoccupations majeures pour la sécurité des utilisateurs, notamment dans le contexte de l’utilisation croissante de services bancaires et de paiement mobiles, ciblés spécifiquement par des malwares comme PixPirate.

PIXPIRATE : CE MALWARE SE FOND DANS VOTRE TÉLÉPHONE ANDROID POUR VOLER VOS DONNÉES BANCAIRES

PixPirate, un malware récemment documenté, illustre une avancée préoccupante dans les techniques de camouflage des logiciels malveillants. Il opère par le biais de deux applications complices, échappant ainsi aux radars de l’utilisateur et des systèmes de sécurité classiques

. La première, diffusée par phishing, installe discrètement la seconde, qui incarne le cœur de ce cheval de Troie.

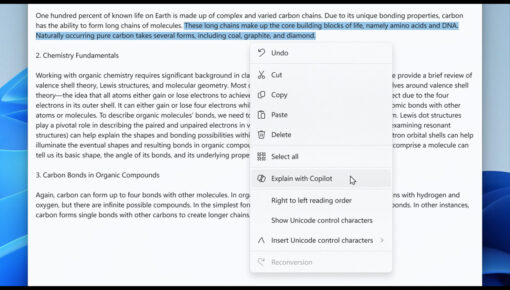

Cette dernière, dépourvue d’icône, se fond dans le système d’exploitation sans éveiller de soupçons en exploitant les services d’accessibilité pour mener ses actions néfastes en arrière-plan. Le caractère innovant de cette méthode réside dans sa capacité à rester active et opérationnelle malgré la suppression de l’application initiale, ce qui le rend indétectable sur les versions récentes d’Android, jusqu’à la version 14.

Cette méthode de dissimulation et d’activation sophistiquée de PixPirate, qui continue de fonctionner même après la suppression de l’application initiatrice, soulève des inquiétudes majeures en matière de sécurité.

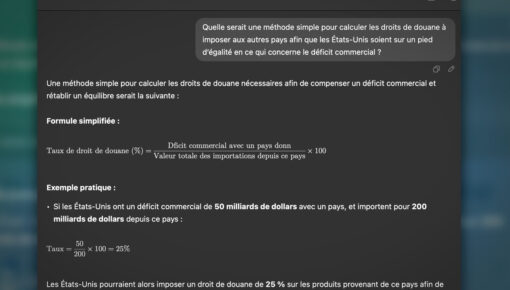

Le malware cible la plateforme de paiement instantané brésilienne Pix, automatisant le processus de fraude en capturant les identifiants des utilisateurs et en exécutant des transferts d’argent non autorisés. Malgré la protection offerte par Google Play Protect contre les versions connues de ce malware, cette nouvelle stratégie d’évasion représente une menace alarmante pour les utilisateurs d’Android.

securityintelligence